米政府機関、暗号通貨被害者を狙うトリニティランサムウェアに警告

トリニティ ランサムウェアは、ファイルを暗号化して機密データを盗むことで被害者を狙う、二重の恐喝戦術を使用する新たなサイバー脅威であり、複数の組織に影響を与えるため、米国当局から緊急警告が出されています。

米国保健セクターサイバーセキュリティ調整センター(HC3)は10月4日、医療を含む重要な分野を標的にし始めたサイバー脅威アクターであるTrinityランサムウェアの出現について重要な警告を発しました。

報告書によると、米国の少なくとも1つの医療提供者を含むいくつかの組織がすでに影響を受けています。

Trinity ランサムウェアは、被害者のファイルを暗号化して機密データを盗む「二重恐喝」手法を採用しているため、特に危険です。

被害者は、機密情報の漏洩を防ぐために暗号通貨での支払いを迫られます。2024年10月初旬の時点で、7つの組織がTrinityランサムウェアの被害に遭っています。

Trinity ランサムウェア攻撃: 被害者からどのように金銭を脅し取るのか?

Trinity ランサムウェアは2024 年 5 月に初めて検出され、さまざまな攻撃経路を悪用する高度な手法で知られています。

これらには、フィッシング詐欺、侵害された Web サイト、脆弱なソフトウェアが含まれます。

マルウェアはシステムに侵入すると、インフラストラクチャに関する重要な詳細情報を収集し、標準的なセキュリティ対策を回避するために正当なシステム操作を偽装することさえあります。

制御を獲得した後、ランサムウェアはネットワークをスキャンし、システムの他の部分への拡散を試みます。

完全に定着すると、ファイルを暗号化する前に機密データを盗み出すという二重の恐喝戦術を開始します。

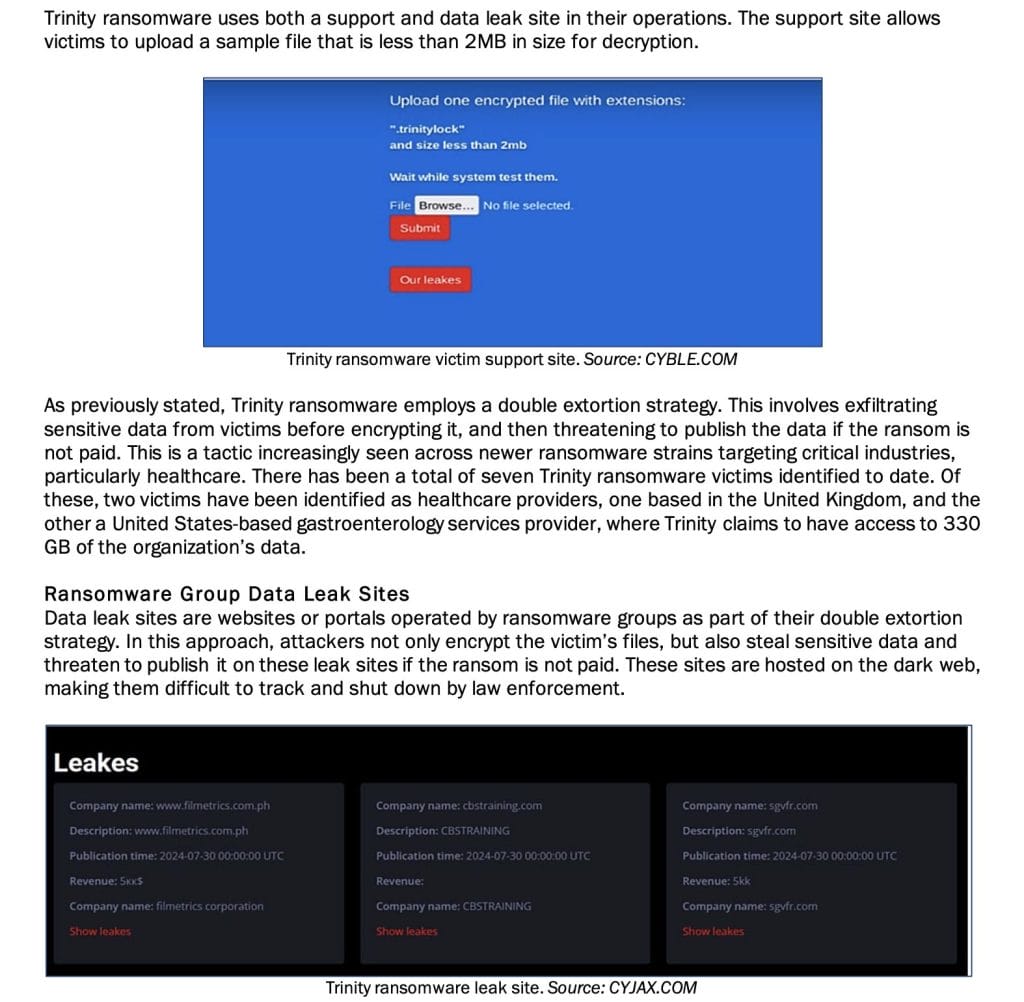

Trinity によって暗号化されたファイルには「.trinitylock」拡張子が付けられ、侵害の明確な兆候が示されます。

このマルウェアは ChaCha20 暗号化アルゴリズムを採用しており、必要な復号化キーがないとファイルを読み取ることができません。

その後、被害者には身代金要求のメッセージが表示され、通常はテキスト形式と .hta 形式で提供されます。

このメモは、24 時間以内に暗号通貨の支払いを要求し、身代金が支払われない場合は盗んだデータを漏洩または販売すると脅迫しています。

現在、Trinity ランサムウェアによってロックされたファイルを復号化するツールは知られておらず、被害者には身代金を支払うか、専門家に復旧の支援を求める以外に選択肢がほとんど残されていません。

暗号通貨による身代金支払いの脅威の高まり

この形式のランサムウェアは、患者の機密性と重要なデータによって機関が非常に脆弱になる医療などの分野をますます標的にしています。

報告書によると、トリニティランサムウェアの被害を受けた被害者は7人であり、その中には英国と米国の医療機関2社が含まれています。

医療分野は、患者データの機密性が高いため特に危険にさらされており、サイバー犯罪者の主な標的となっています。

医療提供者がこのような重要な情報を保護することに切迫感を抱いていることを認識している Trinity のようなランサムウェア グループは、被害者がデータ漏洩のリスクを冒すよりも身代金の支払いを選択するだろうと賭けています。

恐喝行為に加えて、Trinity はサポート サイトとデータ漏洩サイトの両方を運営しています。

サポートサイトでは、被害者が小さなサンプルファイルを復号化できるようにしており、身代金を支払えばデータへのアクセスが回復されることを証明しています。

一方、Trinity は、データ漏洩サイトに従わない被害者から盗んだ情報を公開し、ダークウェブ上で個人データが漏洩する可能性があります。

Trinity のようなランサムウェアの増加は、犯罪行為における暗号通貨の使用の増加と一致しています。

Chainalysisの2024年暗号犯罪レポートによると、大手組織がデータへのアクセスを取り戻すために多額の支払いを余儀なくされたため、ランサムウェアの支払いは2023年に11億ドルに達しました。

2023年には538種類以上の新たなランサムウェアの亜種が出現し、BBCやブリティッシュ・エアウェイズなどが著名な被害者となりました。

サイバー犯罪者は、匿名性があり、当局が資金を追跡するのが難しいことから、身代金の支払いに暗号通貨を好みます。